Que se passe-t-il lorsque les outils censés protéger la confidentialité des communications gouvernementales se retrouvent à la merci d’un hacker ? C’est la question brûlante soulevée autour de TeleMessage, un service modifiant des applications de messagerie chiffrées comme Signal, Telegram ou WhatsApp, récemment compromis selon le média 404 Media.

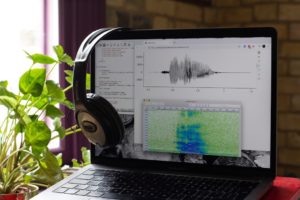

Faut-il craindre pour la sécurité nationale lorsque des acteurs institutionnels utilisent des versions modifiées d’applications réputées sûres ? TeleMessage, propriété de Smarsh en Israël, a été catapulté sous les projecteurs la semaine dernière, quand il a été révélé que Mike Waltz, ancien conseiller à la sécurité nationale américaine, utilisait ce service pour archiver ses messages. L’objectif : permettre à ses clients, principalement des institutions, d’archiver leur correspondance, y compris les messages vocaux, provenant d’applications censées être ultra-sécurisées.

Mais derrière cette façade rassurante, que risque-t-on lorsqu’un pirate informatique parvient à s’introduire dans la base de données centralisée de TeleMessage ? Selon 404 Media, le hack a permis d’extraire les contenus de certains messages, les informations de contact d’officiels américains, ainsi que des identifiants de connexion administrateurs. La faille n’a pas seulement visé des membres du cabinet ou Mike Waltz, mais des organismes aussi variés que Customs and Border Protection (la douane américaine), la plateforme de cryptomonnaies Coinbase, et même des banques comme Scotiabank.

Ce piratage montre à quel point la chaîne de confiance peut se briser dès qu’un intermédiaire particulier altère la promesse initiale de sécurité d’une application fidèle au chiffrement de bout en bout.

Comment une telle faille a-t-elle été rendue possible ? Il s’avère que, contrairement à l’application originale Signal, la version modifiée par TeleMessage n’assurait pas de chiffrement de bout en bout entre l’utilisateur et l’endroit où étaient stockés les messages archivés. De telles modifications créent des points de vulnérabilité, bien loin des garanties attendues par des responsables confrontés à des enjeux de cybersécurité.

Silence radio du côté de Smarsh, Signal, de la douane américaine, de Coinbase et de Scotiabank : aucune des entités concernées n’a souhaité commenter la faille ni son ampleur. Est-ce le signe d’un malaise plus profond, où la discrétion prévaut face à l’embarras d’une technologie trahie par sa propre implémentation détournée ?

Au final, cette affaire questionne profondément la confiance qu’on peut placer dans les outils sur mesure adoptés par les gouvernements et les grandes entreprises. Le souci de conformité peut-il aller jusqu’à sacrifier la sécurité fondamentale espérée par les utilisateurs ? À l’heure du piratage permanent, qui doit-on vraiment croire à l’abri ?

Source : Techcrunch